23.10.2017 Prawo w mediach

Ochrona danych osobowych. Zasady zarządzania prywatnością

Wioletta Kulińska, adwokat w Kancelarii Magnusson

fot. Christoph Meinersmann/cc0/Pixabay.com

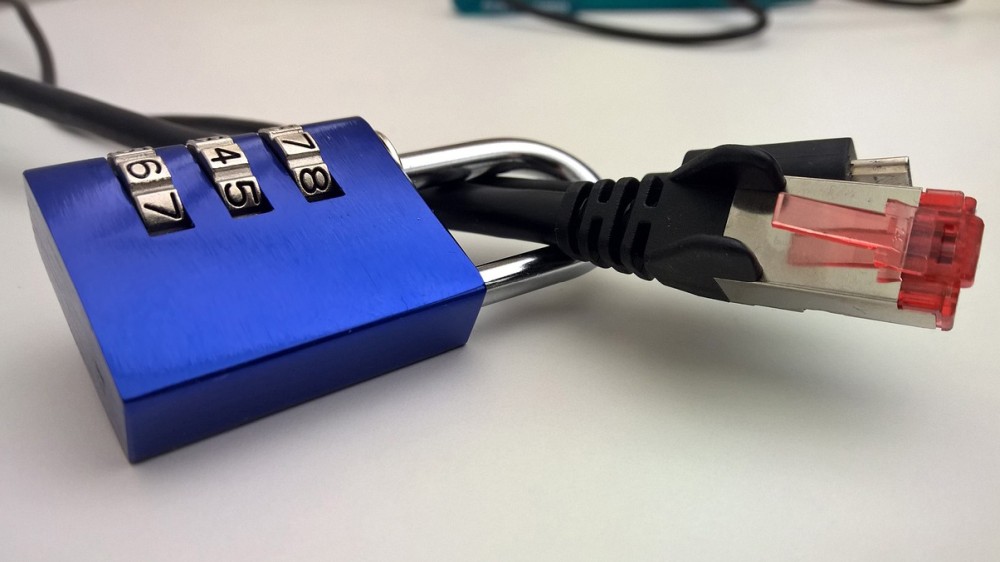

fot. Christoph Meinersmann/cc0/Pixabay.comPrzetwarzanie danych to nie tylko ich zbieranie, aktywne korzystanie czy też modyfikowanie, ale też przechowywanie oraz... teoretyczna możliwość dostępu do danych (nawet jeżeli się tej możliwości nie wykorzystuje). Aby spełnić nowe przepisy o ochronie danych osobowych, które będą w pełni obowiązywać od maja 2018 roku, nie wystarczy kolejny dodatek czy przygotowana „na szybko” nakładka do systemu.

Ustawodawca wymaga wbudowania ochrony prywatności w jego architekturę. Oznacza to, że założenia dotyczące bezpieczeństwa i ochrony danych klienta muszą być rozważane i wdrażane już na etapie tworzenia koncepcji projektu. Jednym z nowych obowiązków jest właśnie privacy by design, istotne zwłaszcza dla młodych przedsiębiorstw i nowych rozwiązań. (Dobrym przykładem takiego podejścia w przypadku serwisów e-commerce jest RODO PrestaShop).

Brak proaktywnego działania w tym zakresie może grozić karą do 10 mln EUR bądź 2% światowego rocznego obrotu organizacji. Ryzyka tej skali będą unikać inwestorzy, uważniej niż dotąd przyglądając się zastosowanym rozwiązaniom związanym z danymi osobowymi.

Intro to privacy – zasady, o których musi pamiętać każdy biznes:

- Jeśli do działania Twojego produktu nie musisz posiadać danych użytkownika, to ich nie zbieraj – zasada minimalizmu.

- Zastanów się, komu będziesz przekazywał zebrane dane – informuj użytkowników o odbiorcach.

- Przemyśl, czy komuś będziesz zlecał jakieś operacje na danych (outsourcing pewnych czynności) – jeśli tak, podpisz z nim umowę i określ dokładnie zakres i cel tej współpracy. W razie incydentu musisz wiedzieć, kto zawinił.

- Ustal, na jakich serwerach będziesz przechowywał dane i czy serwery te będą fizycznie znajdowały się w Europejskim Obszarze Gospodarczym czy poza nim? Sprawdź też umowy ze swoim dostawcą usług chmurowych.

- Pamiętaj o informowaniu użytkowników o tym, co robisz z ich danymi, gdzie one są przekazywane i jakie prawa mają użytkownicy. Stwórz łatwe kanały komunikacji z użytkownikiem.

- Pamiętaj o prawidłowym sformułowaniu treści klauzul zgody na przetwarzanie danych.

- Zaprojektuj realizację prawa do przenoszenia danych osobowych i prawa do bycia zapomnianym.

- Przed dużymi krytycznymi projektami (w tym z wrażliwych branż typu zdrowie, ubezpieczenia, obsługa bankowa) zrób tzw. Privacy Impact Assessment – ocenę skutków przetwarzania danych tego projektu. Stwórz dokumentację.

- Zastosuj najwyższe środki zabezpieczenia systemu przed cyberatakami, monitoruj system i go aktualizuj.

- Osoby w Twoim zespole muszą być przeszkolone i posiadać upoważnienia do przetwarzania danych – człowiek jest najsłabszym ogniwem w strukturze bezpieczeństwa informacji.

- Projektując rozwiązanie zaplanuj, jak rozwiążesz kwestie ochrony danych osobowych, wpisz je w biznes plan, uwzględnij w prezentacji dla inwestora. Bądź przygotowany na jego pytania.

PRZERWA NA REKLAMĘ

Najnowsze w dziale Prawo w mediach:

Krew w świecie mediów. Raport IFJ o dziennikarzach zabitych w 2025

KFi

Międzynarodowa Federacja Dziennikarzy opublikowała wstrząsający dokument "2025 Killed List Report". Wzrost przemocy wobec pracowników mediów widać na całym świecie. W minionym roku życie straciło 128 osób. Giną z powodu odwagi w ujawnianiu faktów, które władze próbują ukryć.

AI w dezinformacji. Operacja Matrioszka i personalizacja fejków

Anna Mikołajczyk-Kłębek

Rosnące wykorzystanie sztucznej inteligencji do generowania fałszywych treści oraz dezinformacja sprofilowana to trendy, które będą kształtować krajobraz dezinformacji w nadchodzących latach - uważa dr hab. Wojciech Kotowicz, ekspert z Uniwersytetu Warmińsko-Mazurskiego w Olsztynie.

Reklama suplementów diety w Polsce. Kto patrzy na ręce influencerom?

Newseria, KFi

Co trzeci polski internauta bierze pod uwagę rekomendacje influencerów przy podejmowaniu decyzji zakupowych dotyczących leków i suplementów diety. Choć promocja takich produktów jest regulowana, zdarzają się przypadki reklamy na bakier z prawem.

Podobne artykuły:

Prawo obywatela do informacji

Centrum Monitoringu Wolności Prasy

Schemat oraz przepisy regulujące pojęcie i zakres prawa obywatela do informacji w polskim prawie.

Prawo prasowe - omówienie

Agnieszka Osińska

Przez prawo prasowe sensu stricto należy rozumieć Ustawę z 26.01.1984r. Ustawa pochodzi z okresu, w którym prawa i wolności obywatelskie były ograniczone.

Ochrona informacji niejawnych. Tekst ustawy

Kancelaria Sejmu RP

Ustawa z dnia 22 lipca 2006 roku o zmianie ustawy o ochronie informacji niejawnych. Nowe przepisy zmieniają również ustawę o świadku koronnym.

Prawa i obowiązki dziennikarza jako świadka

Kancelariapawelczak.pl

Każdy ze świadków posiada nałożone obowiązki, lecz prócz tego przysługuje mu mnóstwo praw, o których może nie zdawać sobie sprawy. Dotyczy to również dziennikarzy, występujących przed sądem na przykład w związku z opisanymi przez nich wydarzeniami. [artykuł sponsorowany]