2.11.2020 Prawo w mediach

Dane osobowe w sieci i model T-Form. Badanie Akademii Koźmińskiego

prof. Grzegorz Mazurek, dr Karolina Małagocka, Akademia Leona Koźmińskiego

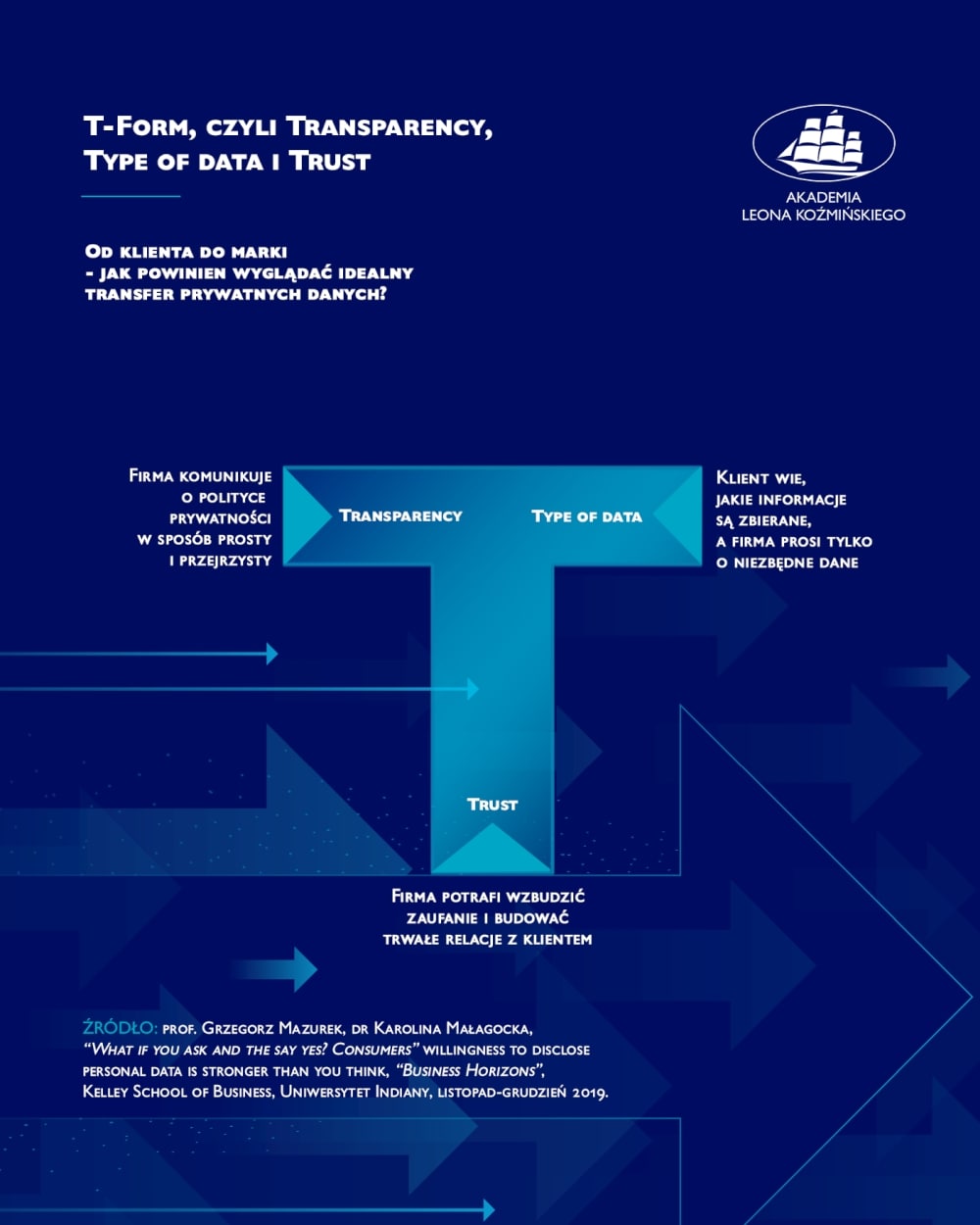

Taktyka trzech „T”

Na podstawie analizy kilkudziesięciu studiów przypadku i dostępnych wyników prac naukowych badacze stworzyli autorski model, który pokazuje, że proces przekazywania i pozyskiwania danych personalnych w sieci może być komfortowy dla obu stron.

W czasach gospodarki cyfrowej kluczowa nie jest ilość danych, ale ich jakość. Z naszych analiz wynika, że najczęściej trzeba spełnić trzy warunki, aby obie strony rynkowego „dealu”, nazywanego fachowo „cyfrowym kontraktem społecznym”, czuły się usatysfakcjonowane. Ujęliśmy je w autorski model T-Form. Trzy „t” to Transparency, Type of data i Trust, czyli transparentność, typ danych i zaufanie.

źródło: Akademia Leona Koźmińskiego

źródło: Akademia Leona KoźmińskiegoCo w praktyce oznacza model T-Form? Transparentność to nie tylko informowanie o tym, jak dane są wykorzystywane, ale też sposób komunikacji, który jest pozbawiony terminów specjalistycznych. Język powinien być przyjazny, a konsumenci – poinformowani o tym, w jaki sposób marka przetwarza dane.

- T-Form, czyli prosta porada dla firmy:

Komunikuj o polityce prywatności w sposób prosty i przejrzysty - Przykład komunikatu:

„Potrzebujemy Twoich danych do celów X i Y, jednakże w każdej chwili możesz wycofać swoją zgodę na ich przetwarzanie.”

Zdarza się również, że firmy proszą o dane, które nie są konieczne do realizacji usług, a wszelkie próby ich „wyciągnięcia” działają na klientów jak płachta na byka. Jeśli chcę kupić coś online, to raczej nie odmówię podania adresu e-mail, ale już np. pytania o preferencje zakupowe mogą budzić podejrzenia dotyczące tzw. profilowania. To dotyczy adekwatności pozyskiwanych danych.

- T-Form, czyli prosta porada dla firmy:

Informuj, jakie informacje zbiera firma i proś tylko o niezbędne dane - Przykład komunikatu:

„Żeby doręczyć paczkę, potrzebujemy tylko Twojego adresu domowego i telefonu, aby kurier mógł się z Tobą skontaktować.”

Z kolei wysoki poziom zaufania znacznie zmniejsza obawy klientów przed ujawnianiem swoich danych. Zyskują na tym obie strony: firma ma dane na których jej zależy, a klient wie, że dzięki temu może ona działać w zgodzie z jego wartościami.

- T-Form, czyli prosta porada dla firmy:

Wzbudź zaufanie do marki - Przykład komunikatu:

„Zależy nam, abyś czuł się komfortowo, przekazując nam swoje dane niezbędne do realizacji usług. Powiedz nam, jak możemy usprawnić naszą politykę prywatności!”

Kontrakt społeczny oparty na wzajemnym zrozumieniu

Zdaniem Karoliny Małagockiej z Akademii Leona Koźmińskiego umiejętne zastosowanie taktyki trzech „T” może sprawić, iż klienci zaufają firmie, a ona sama pozyska dobre jakościowo dane oraz przyzwolenie na ich wykorzystanie, np. w celu ulepszenia oferty czy spersonalizowania komunikacji. Wówczas klient będzie odważniej wchodził w relacje online z taką firmą. W ten sposób buduje się kapitał społeczny wokół usług cyfrowych, który pozwala zrozumieć, że rynek cyfrowy nie „żeruje” na kliencie oraz nie traktuje go jako produkt.

Aby opisywana transakcja doszła do skutku, w zamian za dostęp do prywatnych informacji marka musi zaoferować atrakcyjne propozycje i benefity. Umowne wynagrodzenie jest tu o tyle ważne, że jego brak może doprowadzić do utraty lojalności konsumenta wobec firmy.

***

Badanie zostało opublikowane na łamach czasopisma „Business Horizons” wydawanego przez Kelley School of Business Uniwersytetu Indiany.

PRZERWA NA REKLAMĘ

Najnowsze w dziale Prawo w mediach:

Krew w świecie mediów. Raport IFJ o dziennikarzach zabitych w 2025

KFi

Międzynarodowa Federacja Dziennikarzy opublikowała wstrząsający dokument "2025 Killed List Report". Wzrost przemocy wobec pracowników mediów widać na całym świecie. W minionym roku życie straciło 128 osób. Giną z powodu odwagi w ujawnianiu faktów, które władze próbują ukryć.

AI w dezinformacji. Operacja Matrioszka i personalizacja fejków

Anna Mikołajczyk-Kłębek

Rosnące wykorzystanie sztucznej inteligencji do generowania fałszywych treści oraz dezinformacja sprofilowana to trendy, które będą kształtować krajobraz dezinformacji w nadchodzących latach - uważa dr hab. Wojciech Kotowicz, ekspert z Uniwersytetu Warmińsko-Mazurskiego w Olsztynie.

Reklama suplementów diety w Polsce. Kto patrzy na ręce influencerom?

Newseria, KFi

Co trzeci polski internauta bierze pod uwagę rekomendacje influencerów przy podejmowaniu decyzji zakupowych dotyczących leków i suplementów diety. Choć promocja takich produktów jest regulowana, zdarzają się przypadki reklamy na bakier z prawem.

Podobne artykuły:

Prywatność w sieci to oksymoron. "Ktoś Cię namierzył"

Dawid Michnik

„Ktoś Cię namierzył/You’ve been tracked!” To hasło kampanii organizowanej przez Fundację Panoptykon wspólnie z holenderską organizacją Bits of Freedom i belgradzkim d:mode studio. Jej celem jest uświadomienie internautom, że prywatność w sieci to mit i propozycja zmiany zasad reklamowej gry w internecie.

ACTA2, czyli jak unijne zmiany w prawie autorskim wpłyną na internet

Newseria

Przegłosowana w połowie września unijna dyrektywa ma stanowić oręż w walce z takimi gigantami jak Google czy Facebook, które do tej pory nie płaciły ani grosza za treści wytwarzane przez artystów i inne media.

Znikające kanały. Co wolno operatorowi telewizji kablowej

Małgorzata Cieloch

O zmianie programów telewizji kablowej abonenci powinni się dowiedzieć z wyprzedzeniem co najmniej jednego okresu rozliczeniowego. Nie zawsze obowiązek ten jest przestrzegany.

Legal Design. Prawnicze teksty ludzkim głosem brzmią coraz wyraźniej

Sonia Stępień

Legal design jako metoda oraz - szerzej - filozofia - skupia się na rozwiązaniach przyjaznych człowiekowi. Odbiorca będący na końcu łańcucha procesu prawnego dostaje do ręki umowy, regulaminy i pisma, których często nie rozumie. Legal design chce to zmienić. I zmienia coraz skuteczniej.